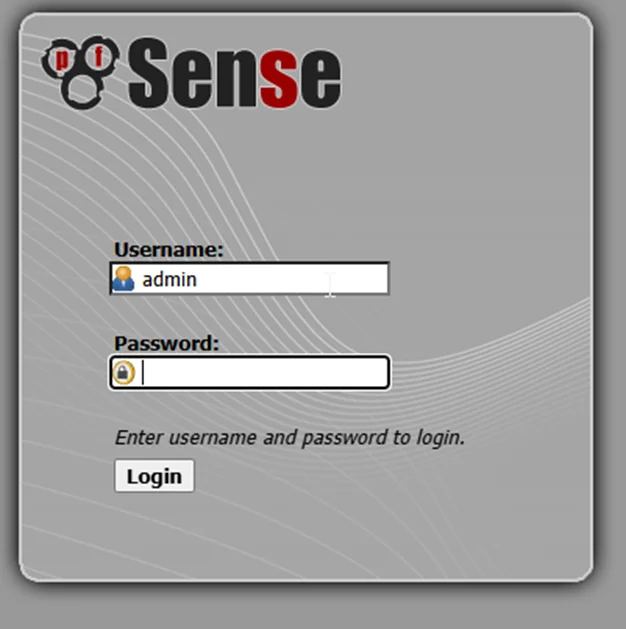

Page de connexion PfSense (Login), obtenue avec l’adresse IP, configurée dans le LAN (Du Pare-feu PfSense

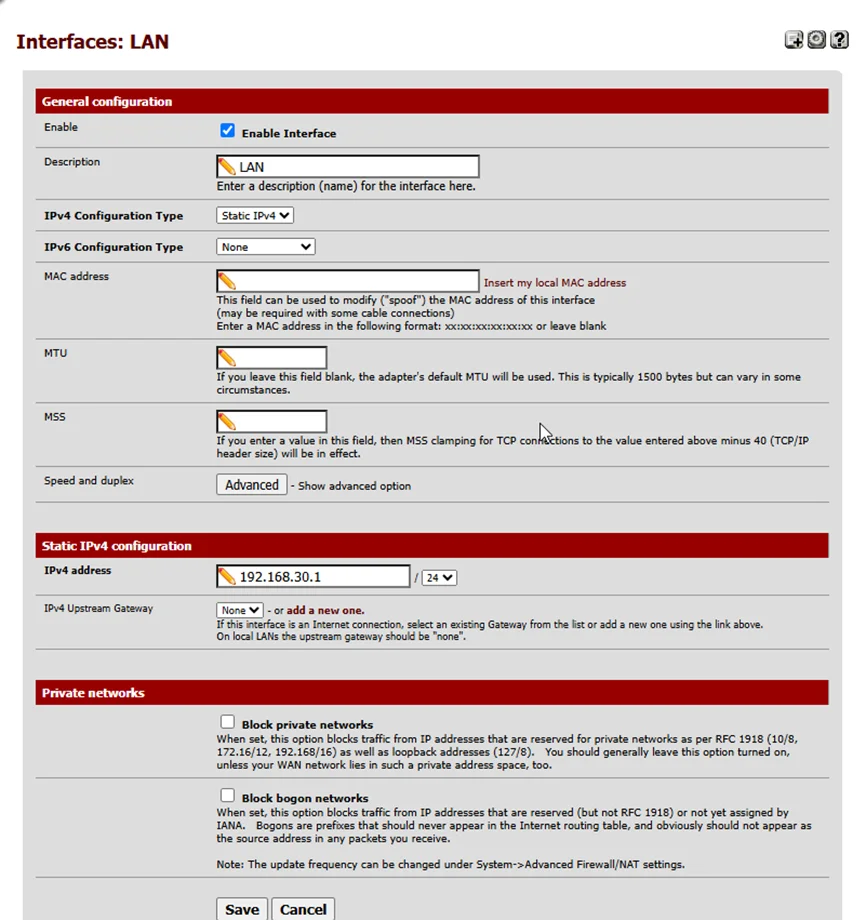

Configuration de l’interface LAN, notamment pour attribuer le type d’adresse IP

DHCP (Dynamic Host Configuration Protocol), ce protocole attribue les adresses IP Dynamiques.

Durant mon projet de sécurisation réseau, j’ai mis en place pfSense pour assurer le filtrage des flux, le cloisonnement par VLAN et l’intégration d’un VPN sécurisé. J’ai aussi déployé une infrastructure réseau sécurisée combinant pfSense et Active Directory.

PfSense gérait le pare-feu, les VLANs et les règles de routage, tandis que le contrôleur de domaine Windows Server 2022 permettait une authentification centralisée via LDAP.

Un Portail captif a été configuré pour les invités, et l’accès aux ressources internes était filtré selon le groupe AD.

Ce projet m’a permis de comprendre l’intégration entre un outil open source (pfSense) et une technologie Microsoft (AD DS) dans un contexte réel d’entreprise.

🔑 Fonctionnalités mises en œuvre

✅ Filtrage des accès par VLAN (ex : invité sans accès aux ressources internes)

✅ Authentification captive avec LDAP vers AD (via pfSense + FreeRadius ou portail captif)

✅ Redirection DNS vers le serveur AD pour centraliser la résolution interne

✅ Groupes AD utilisés pour gérer les accès réseau ou les droits sur les partages TrueNAS

✅ Journaux d’accès centralisés pour la traçabilité des connexions réseau